АЫСѕЕШ OWASP CRS БдФЂРЛ ЛчПыЧиМ

OWASP Top 10ПЁМ ЙпЧЅЕШ РЅ УыОрСЁПЁ ДыЧб

РЭНКЧУЗЮРе АјАнРЛ ХНСіЧЯАэ ТїДмЧеДЯДй.

WEBCastle

WEBCastle

(МвЧСЦЎПўОю РЅЙцШКЎ, Web Application Firewall)

МЙі ЛчРЬЕх ПЁРЬРќЦЎ МвЧСЦЎПўОюИІ МГФЁЧЯПЉ РЅ ОюЧУИЎФЩРЬМЧ

АјАнРЛ ХНСіЧЯАэ ТїДмЧеДЯДй.

ДыБдИ№ РЅ МЙі ШЏАцПЁМЕЕ ШПРВРћРИЗЮ АќИЎЧв Мі РжЕЕЗЯ

ХЌЖѓПьЕх СпОгАќИЎНУНКХлРЛ СІАјЧеДЯДй.

РЅМЙі УГИЎЗЎРЬ СѕАЁЧиЕЕ НХБд РЅЙцШКЎ ЧЯЕхПўОю РхКё ЖЧДТ РЅЙцШКЎ АЁЛѓИгНХ

ОїБзЗЙРЬЕхАЁ КвЧЪПфЧЯИч БтСИ ГзЦЎПіХЉ БИМК БзДыЗЮ ЛчПыЧв Мі РжНРДЯДй.

ЖЧЧб, ХЌЖѓПьЕхЗЮ РЅ ЦЎЗЁЧШРЛ РќМлЧиМ АЫЛчЧЯДТ ЧСЗЯНУ ЙцНФРЬ ОЦДЯБт ЖЇЙЎПЁ

ДчЛчРЧ ХЌЖѓПьЕх СпОгАќИЎНУНКХлПЁ РхОжАЁ ЙпЛ§ЧиЕЕ АэАДРЧ РЅ МКёНК СЂМгРК

СпДмОјРЬ СіМгЕЫДЯДй.

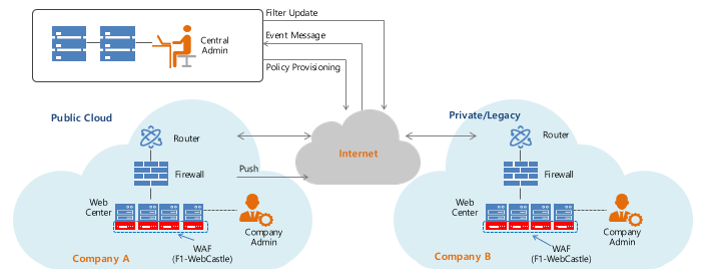

How it works

ХЌЗчПТРЧ WEBCastle(РЅФГНН)РК СїАќРћРЮ СпОгАќИЎНУНКХлПЁМ Web Firewall Agent МвЧСЦЎПўОюИІ ДйПюЗЮЕхЧЯПЉ НБАд МГФЁЧв Мі РжНРДЯДй.

WEBCastleРК OWASPРЧ TOP 10 РЇЧљПЁ ДыЧи СЄШЎЧб БдФЂ БтЙн ХНСі Йз ТїДм БтДЩРЛ СІАјЧеДЯДй.

БтСИ ЗЙАХНУ РЅМЙі ЖЧДТ ХЌЖѓПьЕхЛѓ АЁЛѓИгНХПЁМ НЧЧрЕЩ Мі РжНРДЯДй.

WEBCastleРК РЇЧљ КаМЎРЛ РЇЧи РЅ ЦЎЗЁЧШРЛ ХЌЖѓПьЕхЗЮ РќМлЧЯСі ОЪБт ЖЇЙЎПЁ МКёНКСІАјЛч РЮЧСЖѓ ЧиХЗПЁ ЕћИЅ

СЄКИ РЏУтПЁ ДыЧиМЕЕ ОШРќЧеДЯДй.

РЅМКёНКРЧ СпДмОјРЬ ЧЪМіРћРЮ РЅ ОюЧУИЎФЩРЬМЧ ЙцШКЎ МКёНК СІАј

РЅ ЧиХЗ КИШЃ

НЌПю МГФЁПЭ МГСЄ

БтСИ ГзЦЎПіХЉ ХфЦњЗЮСіИІ КЏАцЧЯСі ОЪАэ

DNS МЙіЕЕ КЏАцЧв ЧЪПф ОјРЬ АЃЦэЧЯАд

МГФЁЧЯАэ СяНУ ЛчПыЧв Мі РжНРДЯДй.

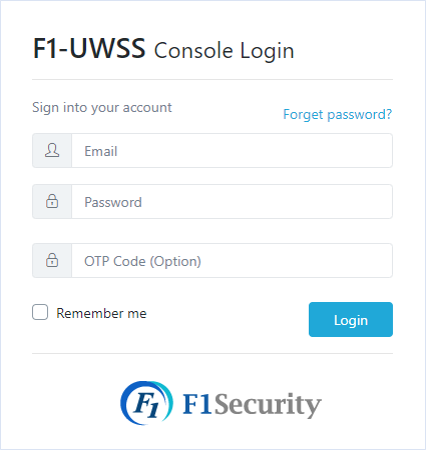

СпОг АќИЎ НУНКХл

ХыЧе ДыНУКИЕхПЭ ХыЧе КИАэМИІ СІАјЧЯИч

СїАќРћРЮ UIЗЮ ЦэРЧМКРЛ СІАјЧеДЯДй.

АэБо ЛчПыРк Йз СпОгАќСІИІ РЇЧб API ПЌЕПЕЕ

СіПјЧеДЯДй.

УпАЁ КёПы ОјДТ ШЎРхМК

РЅ МЙі УГИЎЗЎРЬ СѕАЁЧЯДѕЖѓЕЕ РЅЙцШКЎПЁ

ДыЧб УпАЁ КёПыОјРЬ ЕПРЯЧб ЖѓРЬМБНК

ПфБнРИЗЮ ЛчПыЧв Мі РжНРДЯДй.

СіМгРћРЮ РЅМКёНК СЂМг

РЅ ЦЎЗЁЧШРЛ ДчЛч ХЌЖѓПьЕх ЧУЗЇЦћРИЗЮ

ПьШИЧЯСі ОЪБт ЖЇЙЎПЁ ДчЛч ЧУЗЇЦћ РхОж

НУПЁЕЕ АэАДРЧ РЅМКёНК СЂМгРК СіМгЕЫДЯДй.

РЮЧСЖѓ СЄКИРЏУт КИШЃ

РЅ ЧиХЗ КаМЎРЛ РЇЧи РЅ ЦЎЗЁЧШРЛ ДчЛч

ЧУЗЇЦћРИЗЮ РќМлЧЯСі ОЪБт ЖЇЙЎПЁ

ИИПЁ ЧЯГЊ ДчЛч ЧУЗЇЦћРЬ ЧиХЗЕЧДѕЖѓЕЕ

АэАД СЄКИРЏУт ПАЗСДТ ОјНРДЯДй.

| OWASP Top 10 - 2017 | WEBCastle |

|---|---|

| A1:Injection | |

| A2:Broken Authentication | |

| A3:Sensitive Data Exposure | |

| A4:XML External Entities (XXE) | |

| A5:-Broken Access Control | |

| A6:-Security Misconfiguration | |

| A7:-Cross-Site Scripting (XSS) | |

| A8:-Insecure Deserialization | |

| A9:-Using Components with Known Vulnerabilities | |

| A10:-Insufficient Logging & Monitoring |

АЁРх СпПфЧЯАэ ФЁИэРћРЮ РЅ АјАнРЛ КИШЃ

АЫСѕЕШ OWASP CRS БдФЂ ММЦЎИІ ЛчПыЧЯПЉ АЁРх СпПфЧЯАэ

ФЁИэРћРЮ 10АЁСі СжПф РЅ ОюЧУИЎФЩРЬМЧ КИОШ РЇЧљРЛ НЧНУАЃРИЗЮ

ХНСіЧЯАэ ТїДмЧеДЯДй.

ЖЧЧб, АэБо ЛчПыРкИІ РЇЧб ЛчПыРк СЄРЧ БдФЂРЛ РлМКЧв Мі ЕЕ

РжНРДЯДй.

АэАДРК СїСЂ КИОШ И№ЕхИІ КЏАцЧиМ ХНСі ШФ АјАнПЁ ДыЧб ТїДм ПЉКЮИІ МГСЄЧЯАХГЊ БтКЛ

МГСЄИИРИЗЮЕЕ ШПАњРћРЮ КИШЃИІ ЙоРЛ Мі РжНРДЯДй.

ПЁЧСПјНУХЅИЎЦМРЧ БтМњПЌБИМвПЭ МКёНКR&DМОХЭПЁМДТ СЄБт Йз КёСЄБтРћРЮ ОїЕЅРЬЦЎИІ

ХыЧиМ ГЏЗЮ СјШЧЯДТ НХ•КЏСО УыОрСЁ АјАнПЁ ДыРРЧЯАэ РжНРДЯДй.

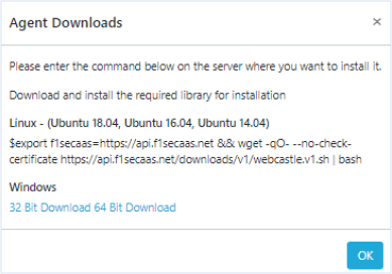

ХЌИЏ, СяНУ ЛчПы

ЛчПыРк АЁРд ШФ АќИЎЦфРЬСіПЁМ ПЁРЬРќЦЎ МвЧСЦЎПўОюИІ

ДйПюЗЮЕхЧЯПЉ РЅМЙіПЁ МГФЁЧЯАэ РЅ КИОШРЛ СяНУ ШАМКШ

Чв Мі РжНРДЯДй.

РЅЙцШКЎРЛ ЛчПыЧЯБт РЇЧб DNS МЙі МГСЄ КЏАц,

ЧЯЕхПўОю МГФЁИІ РЇЧб ГзЦЎПіХЉ ХфЦњЗЮСі КЏАц Йз СпДм,

РЅЙцШКЎ МГФЁИІ РЇЧб АЁЛѓИгНХ РгДы Ею ЙјАХЗЮПю РлОїАњ

УпАЁ КёПыОјРЬ ЛчПыЧв Мі РжНРДЯДй.

ЧСЗЯНУ ЙцНФРЧ РЅ ЙцШКЎ МКёНКДТ DNS МЙіЛѓРЧ РЅМЙі IPСжМвИІ КЏАцЧЯИщ РЮХЭГнПЁ

РќЦФЕЧДТЕЅ Мі НУАЃРЬ МвПфЕЩ МіЕЕ РжНРДЯДй.

ДчЛчРЧ МвЧСЦЎПўОю БтЙн РЅ ЙцШКЎРК Ию УЪПЁМ Ию КаИИРЧ МГФЁ РлОї ШФ КИОШ БтДЩРЛ СяНУ

ЛчПыЧв Мі РжНРДЯДй.

ХЌЖѓПьЕх БтЙн МКёНК, but it is different

ХЌЖѓПьЕх СпОгАќИЎНУНКХлРЛ БИУрЧЯПЉ АэАДРЬ ЛчПыЧЯНЧ Мі

РжЕЕЗЯ СІАјЧЯДТ ХЌЖѓПьЕх БтЙн МКёНКРдДЯДй.

БзЗЏГЊ, АэАДРЧ РЅ ЛчРЬЦЎЗЮ СЂМгЧЯДТ РЅ ЦЎЗЁЧШРК ХЌЖѓПьЕх ЧУЗЇЦћРИЗЮ РќМлЕЧСі ОЪБт ЖЇЙЎПЁ, ДчЛчРЧ ХЌЖѓПьЕх ЧУЗЇЦћ

РхОжДТ АэАДРЧ РЅ МКёНК СЂМгПЁ ОЦЙЋЗБ ЙЎСІИІ РЯРИХАСі ОЪНРДЯДй.

РЅ ЧиХЗ АјАнРЧ ХНСі Йз ТїДмРК РЅ МЙі ГЛКЮПЁМ УГИЎЕЫДЯДй.

РЅ ЧиХЗ КаМЎРЛ РЇЧи РЅ ЦЎЗЁЧШРЛ ХЌЖѓПьЕх ЧУЗЇЦћРИЗЮ РќМлЧЯАХГЊ РњРхЧЯСі ОЪБт

ЖЇЙЎПЁ МКёНК ЧУЗЇЦћРЧ ПюПЕ ПРЗљГЊ ЧиХЗРЛ ХыЧи ЙЮАЈЧб РЅ ЦЎЗЁЧШРЬ

ПмКЮЗЮ АјАГЕЧОю ЙпЛ§ЧЯДТ СЄКИ РЏУтЗЮ КЮХЭ ОШРќЧеДЯДй.

ЧеИЎРћРЮ АЁАнУМАш, Possible

АэАДРЧ РЅ ЛчРЬЦЎ ЦЎЗЁЧШРЛ ПьШИЧЯАэ КаМЎ УГИЎЧЯБт РЇЧб ДыБдИ№

ХЌЖѓПьЕх РЮЧСЖѓИІ ЛчПыЧЯСі ОЪРИИч, АэАД ГзЦЎПіХЉПЁ МГФЁЧЯБт

РЇЧб РќПы ЧЯЕхПўОю РхКёИІ ЧЪПфЗЮ ЧЯСі ОЪНРДЯДй.

ДчЛчАЁ СїСЂ АГЙпЧб МвЧСЦЎПўОюИИРЬ ЧЪПфЧЯБт ЖЇЙЎПЁ

ЧеИЎРћРЮ АЁАнРИЗЮ СІАјРЬ АЁДЩЧеДЯДй.

РЅ МЙі ЧЯЕхПўОю ЛчОч СѕМГ Йз ГзЦЎПіХЉ ДыПЊ ШЎДы ЕюРИЗЮ РЅ ЦЎЗЁЧШ УГИЎЗЎРЬ

СѕАЁЧЯДѕЖѓЕЕ ЕПРЯЧб ЖѓРЬМБНК КёПыРИЗЮ ЛчПыЧв Мі РжНРДЯДй.

ЙнИщ ЧЯЕхПўОю БтЙн ОюЧУЖѓРЬО№НК, МвЧСЦЎПўОю БтЙн АЁЛѓ ОюЧУЖѓРЬО№НК,

ЧСЗЯНУ ЙцНФРЧ МКёНКИІ ЛчПыЧЯДТ АцПь РЧЕЕЧЯСі ОЪРК ЛѓДчЧб УпАЁ КёПыРЬ

ЙпЛ§Чв МіЕЕ РжНРДЯДй.